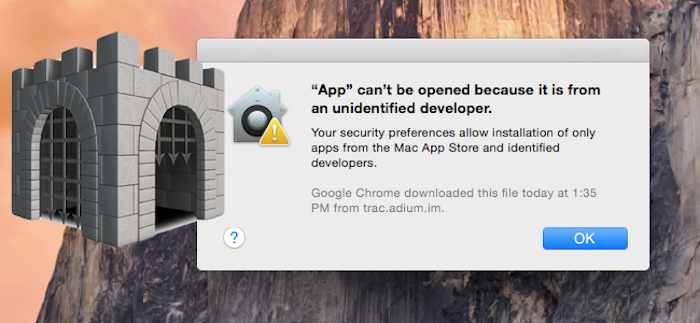

Un fallo de Gatekeeper podría permitir la instalación de apps maliciosas

En aras de esa preocupación por la seguridad de la que hace gala siempre que puede, Apple empezó a utilizar Gatekeeper hace como tres años, desarrollándolo como un método para proteger al usuario del Mac de posibles aplicaciones maliciosas a la hora de instalar nuevo software en sus equipos.

Un método que parecía ser efectivo y a prueba de fisuras, pero, como ha ocurrido recientemente en la App Store con XcodeGhost, se ha descubierto una manera de eludir el sistema de protección de Gatekeeper, saltándose las diferentes capas de protección mediante un archivo que se gana la aprobación de Apple para luego atacar el ordenador del usuario.

Y es que el método de Gatekeeper consiste en comprobar únicamente el certificado digital inicial de una app cuando la instalamos en nuestro Mac, asegurándose de que que la aplicación ha sido creada por un desarrollador previamente aprobado por Apple o que ha sido descargada de la App Store.

Si cumple estos requisitos, se permite su instalación y ya no interviene más durante el proceso, así que, como explica Patrick Wardle, el director de la compañía de seguridad Synack, no se examinan el resto de los archivos que componen la aplicación.

Esto permite que, pese a que lo hayamos configurado con el nivel más alto de seguridad, una vez se haya pasado este filtro del certificado digital, pueda ejecutar posteriormente cualquier programa añadido que quiera sin medidas, incluyendo este software malicioso del que os hablamos, como programas que accedan y graben desde nuestra webcam o micrófono, recopiladores datos personales no autorizados, bots varios o softwares ladrones de contraseñas.

Apple ya ha sido puesta al tanto de esta vulnerabilidad y estaría ya trabajando en una forma de solucionarla antes de que se causen problemas irreversibles a los usuarios.

Vía | Ars Technica

Comentarios cerrados

Cómo transferir fotos de tu iPhone a tu PC Windows o Mac

Cómo transferir fotos de tu iPhone a tu PC Windows o Mac  iOS 17: Novedades, trucos y consejos para aprovechar al máximo tu dispositivo

iOS 17: Novedades, trucos y consejos para aprovechar al máximo tu dispositivo  La revolución del M2: Análisis detallado del nuevo chip de Apple

La revolución del M2: Análisis detallado del nuevo chip de Apple