La vulnerabilidad de SSL en OS X afecta también a varias apps como iMessage o FaceTime

Estos días os hemos venido hablando de la vulnerabilidad en materia de seguridad que afecta a las conexiones SSL, tanto en iOS 7 como en OS X.

En ambos casos, el agujero permite a un usuario malintencionado acceder a nuestros datos enviados a través de conexiones con el protocolo SSL/TSL que consideramos seguras.

Apple ha reconocido ambas situaciones y ha prometido solucionarlas cuanto antes con una próxima actualización de software, pero a la manzana parece que se multiplican los problemas y resulta que el fallo no se limita a las conexiones a través de Safari, si no que son varias las apps afectadas, además del navegador.

El fallo de seguridad, que ha sido bautizado ya, como si de un huracán se tratase, como GoToFail, debido al uso malintencionado del comando goto para desencadenar la vulnerabilidad, no se limita a afectar a Safari, si no que extiende su agujero a otras aplicaciones.

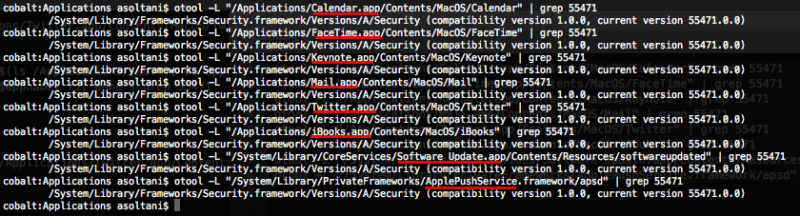

Analistas especialistas en seguridad, como es el caso de Ashkan Soltani, han confirmado que la biblioteca SSL afectada es también utilizada por apps como iMessage, FaceTime, Calendario, Twitter, Keynote, Mail app, iBooks o Actualización de Software, entre otras.

Es cierto que tanto iMessage como FaceTime han añadido medidas extraordinarias de seguridad que minimizan el fallo, pero el resto de las aplicaciones necesitan urgentemente de algún tipo de actualización del Sistema por parte de Apple para no verse comprometidas.

Si queremos saber si nuestros equipos están afectados por la vulnerabilidad en la conexión SSL, basta con visitar gotofail.com utilizando Safari y, de ser así, actualizarnos inmediatamente a iOS 7.0.6 o evitar conectarnos a redes Wi-Fi que no sean de nuestra total confianza hasta que en Apple lancen la prometida actualización de OS X que solucionaría el fallo.

Vía | MacRumors

iOS OS X Seguridad Software #actualizacion #fallo #iOS 7.0.6 #SSL

Cómo transferir fotos de tu iPhone a tu PC Windows o Mac

Cómo transferir fotos de tu iPhone a tu PC Windows o Mac  iOS 17: Novedades, trucos y consejos para aprovechar al máximo tu dispositivo

iOS 17: Novedades, trucos y consejos para aprovechar al máximo tu dispositivo  La revolución del M2: Análisis detallado del nuevo chip de Apple

La revolución del M2: Análisis detallado del nuevo chip de Apple